主页 > imtoken钱包app > 注意!新的勒索软件来了——通过虚假的 Flash 更新传播

注意!新的勒索软件来了——通过虚假的 Flash 更新传播

“新的勒索软件攻击”

大家应该还记得今年全球范围内的两次勒索软件灾难吧? 臭名昭著的 WannaCry 和 ExPetr(也称为 Petya 和 NotPetya)。

尤其是5月份发生的勒索病毒网络攻击事件,更是让不少大学生欲哭无泪。

被招募后,电脑上的数据文件会被锁定,需要付费解锁。 许多学生的论文、设计和其他重要资料宣告“沦陷”。

新一轮勒索病毒来袭,多国中招。

俄罗斯、乌克兰等国24日遭受新一轮勒索软件攻击。 乌克兰敖德萨机场、首都基辅地铁支付系统、俄罗斯3家媒体均被感染。 德国、土耳其、日本等国也发现了该病毒。

这种名为“Bad Rabbit”的新型勒索软件使用加密系统来防止网络安全专家破解恶意代码。 它与6月底爆发的“NotPetya”病毒有相似的传播方式。

“通过虚假的 Flash 更新传播”

金山杀毒安全实验室分析发现,坏兔子病毒的传播者首先伪造Adobe Flash Player有安全更新的假消息,诱骗目标用户下载安装。

假Adobe Flash更新页面 图片来源:ESET

安装后,该病毒会加密具有以下扩展名的文件:

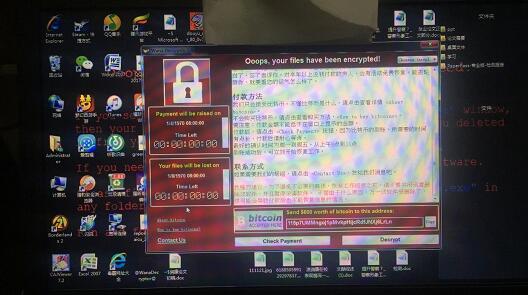

成功感染后怎么伪造比特币文件,“坏兔子”会向受害者提供一张“勒索信”,告诉他们他们的文件“不再可用”,“没有我们的解密服务,任何人都无法恢复”。

赎金页面图片来源:ESET

与其他勒索软件不同,该病毒对损坏的文档进行加密,并且不修改文件扩展名。 因此,中毒用户只有在病毒弹出窗口索要比特币或双击打开文档时怎么伪造比特币文件,才会发现系统已经损坏。

受害者会看到一个带有倒数计时器的付款页面。 他们被告知,在前 40 小时内,解密文件的费用为 0.05 比特币——约合 285 美元。 那些在计时器归零之前没有支付赎金的人被告知费用将会上涨,他们将不得不支付更多。

支付倒计时页面来源:卡巴斯基实验室

该病毒还会使用 LAN 共享服务进行传播。 如果局域网内有很多用户使用弱口令,一旦内网发生感染,可能会造成较大的影响。

《如何预防》

警惕Adobe Flash Player假冒更新的虚假消息,在及时更新杀毒软件的同时,注意以下几点:

一是警惕类似Adobe Flash的下载更新链接;

二是及时关闭TCP 137、139、445端口;

三是检查内网机器设置,暂时关闭设备共享功能;

四是禁用Windows系统下管理控制WMI服务。

来源:中国青年报(ID:zqbcyol),人民网微信

整理:大头

![[划重点]感到寂寞! 比特币疑被庄家控制,海外交易平台“暗箱操作”……](https://www.ethospool.com/wp-content/uploads/2022/02/1644146701443_1.jpg)